⊙ 북한과 이란의 대남(對南) 사이버 공격 공통점 5가지 최초 검증

⊙ 우리 정유사 지금도 이란발 사이버 공격받고 있지만, 해당 기업 인지했는지는 알 수 없어…

⊙ 미국 정보국 소식통, 북한이 이란 대신 탄도미사일 시험해 주고 있을 수 있어…

⊙ 이란과의 북한 연계성, 사이버상의 대리 해킹 집단에 대한 제재안도 검토해야…

⊙ 우리 정유사 지금도 이란발 사이버 공격받고 있지만, 해당 기업 인지했는지는 알 수 없어…

⊙ 미국 정보국 소식통, 북한이 이란 대신 탄도미사일 시험해 주고 있을 수 있어…

⊙ 이란과의 북한 연계성, 사이버상의 대리 해킹 집단에 대한 제재안도 검토해야…

- 북한은 과거 여러차례 국내 금융권 등에 대남 해킹을 한 바 있다. 사진=위키미디어

이란과 북한의 교집합은 이미 1980년대 이란과 이라크 전쟁 중 북한이 군사무기를 보내준 사실이 국제적으로 포착된 바 있다. 여러 군데서 목격되어 왔고, 여러 해외 대북전문가는 북한이 미사일 및 핵기술 확보 과정에서 이란의 도움을 받았다고 보고 있다.

《월간조선》은 2016년 7월호에 “[단독추적] 북한과 테러집단 IS의 자금과 연관된 단서들”이라는 기사를 보도한 바 있다. 당시 북한의 유령회사 설립에 관여한 영국인 니젤 코위의 국적이 이란으로 표기돼 있음을 밝혀냈다. 뿐만 아니라 피닉스 커머셜의 주주로 등재된 태영남도 관련국이 이란으로 표기되어 있었다. 본지는 미국 워싱턴의 한 정보국 소식통을 통해 “현재 북한의 잦은 미사일 발사는 단순히 북한의 미사일 프로그램만을 위한 것으로 볼 수 없다. 북한은 현재 이란의 미사일 프로그램을 대신 수행해 주고 있을 가능성이 있으며, 그 대가로 자금 등을 지원받을 것으로 추측된다”는 내용을 전달받기도 했다.

《월간조선》은 오래전부터 북한과 이란을 포함한 중동권 연결관계를 추적 및 보도해 왔다. 2016년 1월호에선 “북한과 테러집단 IS의 결탁을 입증하는 7개의 단서”라는 기사를 통해 북한과 하마스, 헤즈볼라, 알카에다, IS와의 연결고리 등을 밝혀낸 바 있다. 당시 기사를 보면 북한이 이란으로 무기를 보내는 과정에서 시리아의 항공루트를 활용하고, 이란이 지원하는 하마스와 헤즈볼라를 북한이 지원하고 있음을 보도했다. 그동안 국내외 중동 전문가들도 북한과 중동 커넥션에 관한 확실한 증거를 제시하지 못했다.

이런 가운데 《월간조선》은 이번에 이란과 북한의 사이버 해킹 분야 협업에 대한 부분을 포착했다. 특히 이란이 한국에 대한 사이버 공격을 했다는 사실을 세계 최고 수준의 사이버 보안업체인 미국의 파이어아이(FireEye)를 통해 확인했다. 또한 해킹에 사용된 코드 등을 최초로 공개한다.

미국의 사이버 보안업체 파이어아이에 따르면 이란의 한 해킹 집단이 대한민국의 석유화학기업을 해킹했다. 파이어아이는 이번 해킹의 이름을 APT33이라고 명명했다. 파이어아이는 미국의 유명 사이버 보안업체 맨디언트(Mandiant)를 인수(2013년)한 사이버 보안 기업이며, 맨디언트는 과거 중국의 사이버 첩보활동 등을 공개적으로 밝혀낸 바 있다. 파이어아이는 자신들이 밝혀내는 해킹, 집단 등에 이름을 붙이는 것으로도 유명하다.

우리 주요 인프라 기업 1년 동안 공격받고 있었는데, 우리 정부는 뭐하고 있었나?

앞서 파이어아이가 이란의 해킹을 두고 명명한 APT33에서 APT란 Advanced Persistent Threat의 약자로 ‘지능형 사이버 지속공격’이라는 뜻이다. 해커가 보안위협성 멀웨어 등을 목표 대상의 컴퓨터에 심어두고 짧게는 1년에서 길게는 5년간 해당 컴퓨터 전산망에 대한 정보 수집과 공격을 일삼는 위협성 공격을 말한다. 이는 시스템상에 장기간 위협을 주는 것이며, 목표 대상이 장기간 잠복 중인 이런 멀웨어를 적발해 내는 것은 상당히 어렵다. 뒤에 붙는 숫자는 국가의 지원을 받는 대리 해킹 집단을 구분해 부여한다. 즉 뒤에 붙는 숫자는 국가와 해킹 그룹의 식별코드다. 참고로 APT32는 베트남 정부 지원 해킹 세력이며, 베트남발 해킹도 올해 5월경 파이어아이에 의해 포착된 바 있다. 다행히 베트남발 해킹의 타깃에 한국은 포함되지 않았다.

파이어아이 외에 사이버 보안업계 등을 통해 확인한 바에 따르면 과거 북한이 감행한 소니픽처스 해킹도 장기간 잠복 공격한 APT 방식으로 동일한 수법의 해킹인 것으로 밝혀졌다. 《월간조선》은 앞서 해당 해킹 수법의 실제 멀웨어 코드 등도 단독으로 밝혀낸 바 있다. 기자는 파이어아이와 인터뷰를 진행, 한국에 피해를 준 이란발 해킹에 대한 자세한 내막을 들었다. 현재까지 파악된 바로는 작년 중순 무렵부터 올해 8월까지 약 1년 동안 이란 해킹 그룹은 6개의 기업 및 조직을 목표 대상으로 삼고 사이버 공격을 감행했다. 공격을 받은 대상국가는 한국을 포함해 미국과 사우디아라비아다. 지금도 공격을 지속하고 있다. 사이버 보안업체 파이어아이와의 일문일답이다.

— APT33이라고 명명했는데, 이것에 대한 보다 더 자세한 설명을 해달라.

“APT는 지속가능형 사이버 공격으로 Advanced Persistent Threat의 약자다. 우리는 정부가 지원하는 해킹 그룹 중 타깃에 상당한 피해를 안기는 집단에 이러한 명칭을 부여한다. 우리가 최초로 찾아낸 집단은 APT1이라고 명명했다. 이 APT1은 중국의 사이버 부대 Unit 61398이다. APT28과 APT29는 러시아 해킹 그룹으로 지난 미국 대선에 영향을 준 해킹 집단이다. APT30은 중국 정부의 지원을 받아 동남아시아와 남아시아를 대상으로 10년 동안에 걸쳐 스파이 활동을 한 해킹 그룹이다. APT32는 베트남 정부의 지원을 받는 해킹 집단으로 주로 이웃 국가와 다국적 기업 등을 상대로 사이버 정보 수집을 자행해 온 집단이다.”

— 귀사(파이어아이)는 이란의 해킹 그룹에 우리의 정유사들이 해킹 공격을 받았음을 밝혀냈는데, 정확히 어떤 기업인지 말해줄 수 있나? 가령 국내에는 GS칼텍스, SK에너지, 현대오일뱅크 등이 있는데, 정확한 피해기업을 지목해 달라.

“우리는 피해를 당한 기업의 이름을 제공할 수 없으며, 이와 관련한 정보를 더 주는 것도 어렵다.”

— 귀사는 사이버 보안 분야의 전문기업으로서 이란이 대남 해킹 공격을 한 목적을 확인할 수 있나? 이란이 한국으로부터 얻는 이득이 무언가? 이란이 공격한 국가 중에는 미국도 있는데, 반미를 내세우는 이란이 한국이 미국의 동맹이라서 공격했다고 봐야 하나? 그렇다면 왜 일본이나 이스라엘같이 미국과 친분이 있는 국가는 공격하지 않았나.

“현재까지 우리가 파악한 바로는 최근 한국과 이란의 정유사끼리 파트너십 등을 체결했는데, 이와 관련된 정보를 더 알아내고자 공격한 것으로 보인다. 또한 사우디아라비아와 한국이 체결한 유사한 파트너십과 자신들이 체결한 협력관계의 차이점 등을 확인하려고 한 것으로 보인다. 이란은 이번 해킹의 대상으로 사우디아라비아도 정했는데, 사우디아라비아의 정유사들도 비슷한 이유로 공격을 받았다. 주변국과의 동일 분야 경쟁에서 우위를 점하고자 공격한 것으로 보인다. 현재 이란은 중동권에서 경쟁 산유국들보다 더 경쟁력 높은 위치를 점하고자 애쓰고 있다.”

이란 해커 그룹 가짜 인재채용 공고문으로 시스템 침투해

— 그럼 어떻게 뚫었나.

“2016년 중순부터 2017년 초까지 이란의 APT33은 미국의 항공업계를 공격했으며, 특히 이 중에서 사우디아라비아의 항공기업과 연관된 업체(지분소유기업)를 집중적으로 공격했다. 이와 동시에 한국의 정유 및 석유화학기업도 타깃으로 삼아 공격했으며, 특히 최근(5월부터)에는 사우디아라비아의 석유화학기업과 연관된 한국의 기업 등을 공격했다. 공격의 방법은 사우디아라비아 석유화학기업이 낸 기업공고문을 통해 침투했다. 해커 집단이 가짜로 기업채용 공고문을 제작하여 시스템으로 침투한 것이다.

현재까지 분석한 결과, 이란은 사우디아라비아의 군사적 항공 능력에 대한 정보를 뽑아내 이란의 항공 능력을 향상시키고자 했다. 더 나아가 사우디아라비아와의 군사 및 전략적인 관계 형성에 유리한 고지를 점하는 데 활용할 목적으로 공격한 것으로 보인다.”

파이어아이가 제시한 자료에 따르면, 이란 해커들이 만든 가짜 공고문은 매우 정교했으며, 이 공고문에 연결된 링크는 실제 미국 국방 관련 기업의 홈페이지와 유사한 홈페이지까지 만들어서 목표 대상이 악성코드 등에 감염되도록 유인했다고 한다. 또 피해기업 측에서도 이런 정교함 때문에 해킹 바이러스의 감염 이후에도 감염 사실을 인지하기 어렵다고 한다.

— 이란의 정부가 사이버 집단을 지원하면서 타국을 공격하고 있다. 이는 일종의 비대칭 전력으로 북한이 꾀하고 있는 전략과 같다. 북한의 영향을 받았다고 봐야 할까.

“이런 공격적인 사이버 능력을 보유한 국가는 자신들에게 유리한 비대칭 전력을 보유하고 있는 것으로 봐야 한다.”

파이어아이 측은 기자가 북한과의 연관성을 묻자 직접적인 답변 대신 우회적으로 비대칭 전력 중 사이버 능력은 무시할 수 없는 것이라고 답했으며, 이는 둘 간의 상호작용이 있을 가능성을 시사한 것으로 보인다.

— 이와 같은 공격을 예방하려면 어떻게 해야 하나? 조언을 해달라.

“공격의 타깃이 되면 어떤 조직이든지 강력한 보안 스탠스를 유지해야 한다. 제일 중요한 것은 모든 전산망을 2개로 구축하는 것이다(백업용). 또한 보안 관련 프로그램을 항시 업데이트하여 최상으로 유지하고 고성능의 사이버 탐지 능력을 보유하여 공격 전례가 없는 멀웨어까지도 걸러낼 수 있어야 한다. 절대로 단순하고 오래된 방화벽(firewall)이나 구형 안티바이러스 프로그램을 운영해서는 안 된다. 그럼에도 해킹에 뚫리는 것은 어쩔 수 없으며, 일단 뚫렸을 때 발 빠르고 효과적인 초동대처와 경험 많은 사이버팀에 문제를 의뢰할 것을 조언한다.”

— 지금 이 멀웨어가 심어진 기업의 컴퓨터 등은 향후 어떤 피해를 볼 수 있나? 아직까지는 정보 수집 활동만 하는 것으로 아는데, 공격을 감행하면 어떻게 되나? 전염성은 얼마나 되나?

“지금까지 확인하기에 APT33은 DROPSHOT(드롭샷)을 매개로 TURNEDUP(턴드업) 백도어를 전달했으며, 우리는 여러 개의 DROPSHOT을 샘플 중 셰이프시프트(SHAPESHIFT)로 드롭한 것도 확인했다. 이 SHAPESHIFT 멀웨어는 디스크를 삭제시키고 방대한 볼륨과 파일을 삭제할 수 있다. 그리고 앞서 언급한 DROPSHOT과 SHAPESHIFT 모두 프로그램이 페르시아어(Farsi)로 제작되었다. 페르시아어는 이란에서 가장 많이 사용하는 언어로 이 공격의 진원지가 이란임을 입증하는 중요한 증거 중 하나다.

아직까지 APT33의 SHAPESHIFT가 다른 파괴 작전(삭제 등을 통한 전산망 붕괴)을 시작한 것은 확인하지 못했다. 일단 이 해킹에서는 DROPSHOT 드롭퍼(dropper)만을 사용했다. 이 DROPSHOT을 다른 이란 내 해킹 집단과 공유했을 가능성도 있지만, 아직까지 확신할 만한 증거는 찾지 못했다.”

사이버 관계자들에 따르면 이란이 사용한 공격방식은 언제든지 공격자가 공격작전을 시작하면, 침투된 전산망의 정보를 모두 삭제시킬 수 있는 능력을 가졌다고 한다. 아직까지 정보 수집만 할 뿐 실제 전산망에 피해를 입히는 공격은 감행하지 않은 상태라는 것이다.

이란 입장에서는 더 많은 정보를 수집하려는 목적일 수도 있고, 특별히 획득하고자 하는 정보를 찾을 때까지 때를 기다리는지도 모른다.

북한의 대남 해킹과 이란의 사이버 대남 해킹 공통점 5가지

기자는 과거 미국 정보당국 등을 통해 입수한 북한의 소니픽처스 소스코드 및 공격 방식(관련기사: 2016년 5월호, 단독입수 미 FBI가 북한의 소니픽처스 해킹 막후 파헤친 비밀문건) 등을 이번 이란 공격과 분석해 본 결과, 일부 유사점을 찾아냈다. 소스코드 등 컴퓨터 프로그램상에서 직접적인 유사성은 없지만 공격의 방식과 전반적인 해킹 개념 등에서 다수의 공통점을 발견했다.

1. 공격 시각: 북한과 이란 모두 공격 시작을 새벽 4시로 정해…

소니픽처스를 공격한 북한의 멀웨어들은 해당 조직 내에서 활동을 시작한 시점이 새벽 4시경이었다. 당시 파일명 중 File:igfx trayex.exe라는 게 있는데 이 파일의 작동 시점은 2014년 11월 24일 새벽 4시11분08초였다.

파이어아이 측이 제공한 자료를 통해 확인해 본 결과, 이번 이란의 해킹 공격이 시작된 시점은 새벽 4시30분이다. 이는 국제시간(UTC) 기준으로 세팅된 공격 시각이었다. 또한 공격이 가장 빈번한 시점은 일요일이었으며, 그다음으로는 토요일이었다. 즉 대다수의 직원이 없는 주말을 기점으로 대부분의 공격이 시작된 것을 알 수 있다. 이미 다수의 심리학자는 인간의 경계심과 각성의 정도가 가장 떨어지는 시간을 새벽 4시 무렵이라고 밝힌 바 있다. 과거 6·25도 일요일 새벽 4시 무렵 시작되었다.

즉 이란이 공격 시점을 새벽 4시로 고른 것은 앞서 북한의 공격 방식의 성공사례 등을 참조했거나, 북한이 공격 시간대를 조언했을 가능성이 있다. 또한 이 시간대는 이란의 시간을 기준점으로 삼았다.

2. 공격의 언어: 북한 해킹은 한국어 프로그램, 이란도 이란의 페르시아어 사용해

2014년 북한의 소니픽처스 대미 해킹 당시 멀웨어 프로그램은 모두 한국어로 구성됐다. 실제 파일명 등에 Language pack resource section: Korean이 있었다.

이번 이란발 대남 공격도 이란에서 가장 많이 사용하는 언어인 페르시아어를 기반으로 프로그램이 짜였다는 점에서 북한의 사이버 공격 방식과 유사성을 가지고 있다. 모국어를 사용했다는 것은 이란 내에 북한이 양성한 사이버 부대처럼 이를 모티브로 한 이란의 사이버 부대 등이 있을 가능성을 시사한다. 즉 정부 지원하의 사이버 부대 등이 직접 해킹툴과 프로그램 등을 개발하고 있다는 방증이다.

3. 공격의 방식: 수년간 걸쳐 전산망 공격하는 APT 유형

이란이 자행한 공격이 단순히 1회성 공격이 아니라는 점이다. 한순간에 서버를 다운시키는 형태의 공격이 아니라, 오래전부터 침투하여 대상 조직을 염탐하고 공격한다는 것이다. 이는 앞서 소니픽처스의 공격과도 유사하다. 당시 만들어진 프로그램 가운데 가장 오래된 파일 중 하나는 2009년에 제작된 것도 있었다. 즉 수년간에 걸쳐서 공격을 진행하는 지속가능형 사이버 공격, APT 방식을 택했다는 점에서 이란은 북한의 사이버 해킹과 동일한 방법을 구사하고 있다.

4. 공격의 배후: 정부 지원형 프록시proxy공격

이미 북한은 사이버 부대가 있고, 그 능력이 세계 최강이라고 대외적으로 발표한 바 있다. 사이버 전사를 오랫동안 양성해 온 북한은 이미 세계 최고 수준의 사이버 능력을 가지고 있음이 알려졌다. 앞서 랜섬웨어 공격으로 북한은 전 세계 100여 개국 이상에 피해를 안긴 바 있다. 이처럼 전면전에서 승리가 어려운 국가는 비대칭 전력 양성에 노력하고 있다. 이란도 북한처럼 핵개발과 미사일 개발 등의 패턴을 보여왔기 때문에 새로운 비대칭 전력의 돌파구로 사이버 능력 향상에 노력을 하고 있을 가능성이 크다. 따라서 북한과의 협력을 통해 사이버 전력 양성 및 운용을 하고 있을 것으로 보인다. 북한은 앞선 여러 해킹 공격에서 라자루스 그룹(Lazarus Group)을 활용한 바 있다. 이번 이란의 공격도 직접적인 이란 정부의 개입을 피하기 위한 대리집단 형태라는 점에서 북한의 공격 형태와 닮았다.

5. 공격의 도구: 이미 북한과 이란은 사이버 해킹에 동일한 해킹툴 사용전례 있어

이번에 이란은 공개적으로 돌아다니는 NANOCORE, NETWIRE, ALFA Shell이라는 해킹툴을 다양하게 활용해 정부 지원 사실을 숨기려고 했다. 북한도 소니픽처스 공격 당시 이런 공개적으로 돌아다니는 해킹툴을 활용해 공격에 사용했다. 《뉴욕타임스》의 2014년 12월 17일 기사, “US said to find North Korea Ordered Cyberattack on Sony(미국 정부는 소니픽처스 사이버 공격이 북한의 지시임을 밝혔다)”에서도 이런 부분에 대해 언급했다.

“사이버 해커들은 시중에서 바로 사용이 가능한 상업용 해킹툴을 활용해 소니픽처스의 컴퓨터 데이터를 다 지웠다. 또한 그들(북한)은 앞서 두 차례의 사이버 공격에서 사용된 바 있는 해킹툴을 빌려와 공격을 감행했다. 이 중 하나는 2년 전(2012년) 사우디아라비아 공격에 사용된 해킹툴로 이란에서 광범위하게 사용하는 해킹툴이며, 다른 하나는 작년(2013년) 한국의 금융권과 다수의 언론사를 공격할 때 사용되었던 툴이다(the attackers used readily available commercial tools to wipe data off Sony’s machines. They also borrowed tools and techniques that had been used in at least two previous attacks, one in Saudi Arabia two years ago-widely attraibuted to Iran-and another last year in South Korea aimed at banks and media companies).”

2012년, 사우디아라비아의 정유기업과 미국 내 금융기관 여러 곳이 사이버 공격을 받은 바 있다. 당시 레온 페네타(Leon Penetta) 미 국방장관은 이란이 배후라고 지목하며, “우리는 현재 사이버상에서 진주만 공격을 당하는 지경(cyber-Pearl Harbor)”이라고 말한 바 있다.

기자가 파이어아이 등을 통해 확인해 본 결과, 현재까지 이란발 해킹의 피해를 본 조직은 한국의 정유사 1곳, 사우디아라비아 항공 관련 대기업 1곳, 미국 항공 관련 기업 1곳이다. 나머지 3곳에 대해서는 더 자세한 조사가 필요해 보인다. 이미 2012년 이후부터 북한의 대남 사이버 공격이 진행되고 있음에도 우리 정부는 이렇다 할 대책을 내놓지 못하고 있다. 이미 연거푸 국내 금융권 등이 북한의 해킹에 속수무책으로 당한 바 있다. 이제는 북한의 우방국이 대남 해킹을 감행한다는 사실이 확인된 이상, 북한뿐 아니라 중동권 북한의 연계 국가들에 대한 대비책 또한 마련해야 할 것이다. 또한 중동의 적대세력을 오랫동안 상대해 온 미국과의 긴밀한 공조도 필요해 보인다.

향후 국제사회는 이러한 이란의 대남 해킹에 대한 제재와 북한의 추가제재안에 손발이 묶인 북한을 대신해 행동해 줄 대리국가들에 대해서도 엄격한 제재를 가해야 할 것으로 보인다. 아직까지 유엔의 대북제재에서 북한의 사이버 분야에 대한 직접적인 제재는 미비한 상태다.

한편, 지난 10월 8일 과학기술정보방송통신위 소속 송희경 의원(자유한국당)이 과학기술정보통신부로부터 제출받은 국정감사 자료에 따르면 2013년부터 올해 8월까지 민간기업에 대한 사이버 공격이 4년 만에 3배가량 증가했다. 민간기업에 대한 사이버 공격량 증가에 따른 정부 주도의 대응책 마련이 시급하다.⊙

《월간조선》은 2016년 7월호에 “[단독추적] 북한과 테러집단 IS의 자금과 연관된 단서들”이라는 기사를 보도한 바 있다. 당시 북한의 유령회사 설립에 관여한 영국인 니젤 코위의 국적이 이란으로 표기돼 있음을 밝혀냈다. 뿐만 아니라 피닉스 커머셜의 주주로 등재된 태영남도 관련국이 이란으로 표기되어 있었다. 본지는 미국 워싱턴의 한 정보국 소식통을 통해 “현재 북한의 잦은 미사일 발사는 단순히 북한의 미사일 프로그램만을 위한 것으로 볼 수 없다. 북한은 현재 이란의 미사일 프로그램을 대신 수행해 주고 있을 가능성이 있으며, 그 대가로 자금 등을 지원받을 것으로 추측된다”는 내용을 전달받기도 했다.

《월간조선》은 오래전부터 북한과 이란을 포함한 중동권 연결관계를 추적 및 보도해 왔다. 2016년 1월호에선 “북한과 테러집단 IS의 결탁을 입증하는 7개의 단서”라는 기사를 통해 북한과 하마스, 헤즈볼라, 알카에다, IS와의 연결고리 등을 밝혀낸 바 있다. 당시 기사를 보면 북한이 이란으로 무기를 보내는 과정에서 시리아의 항공루트를 활용하고, 이란이 지원하는 하마스와 헤즈볼라를 북한이 지원하고 있음을 보도했다. 그동안 국내외 중동 전문가들도 북한과 중동 커넥션에 관한 확실한 증거를 제시하지 못했다.

이런 가운데 《월간조선》은 이번에 이란과 북한의 사이버 해킹 분야 협업에 대한 부분을 포착했다. 특히 이란이 한국에 대한 사이버 공격을 했다는 사실을 세계 최고 수준의 사이버 보안업체인 미국의 파이어아이(FireEye)를 통해 확인했다. 또한 해킹에 사용된 코드 등을 최초로 공개한다.

미국의 사이버 보안업체 파이어아이에 따르면 이란의 한 해킹 집단이 대한민국의 석유화학기업을 해킹했다. 파이어아이는 이번 해킹의 이름을 APT33이라고 명명했다. 파이어아이는 미국의 유명 사이버 보안업체 맨디언트(Mandiant)를 인수(2013년)한 사이버 보안 기업이며, 맨디언트는 과거 중국의 사이버 첩보활동 등을 공개적으로 밝혀낸 바 있다. 파이어아이는 자신들이 밝혀내는 해킹, 집단 등에 이름을 붙이는 것으로도 유명하다.

우리 주요 인프라 기업 1년 동안 공격받고 있었는데, 우리 정부는 뭐하고 있었나?

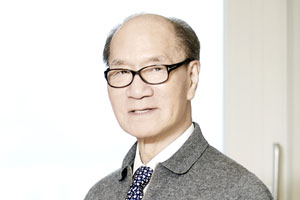

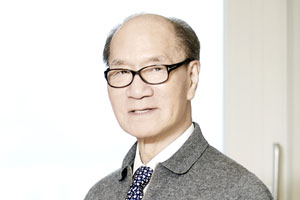

|

| 북한과 이란은 ‘반미(反美)’성향을 매개로 돈독한 정치·군사 관계를 유지해 왔다. 사진은 2008년 모하마드 아크바리 부통령과 김영남 최고인민회의 상임위원장의 회담. |

파이어아이 외에 사이버 보안업계 등을 통해 확인한 바에 따르면 과거 북한이 감행한 소니픽처스 해킹도 장기간 잠복 공격한 APT 방식으로 동일한 수법의 해킹인 것으로 밝혀졌다. 《월간조선》은 앞서 해당 해킹 수법의 실제 멀웨어 코드 등도 단독으로 밝혀낸 바 있다. 기자는 파이어아이와 인터뷰를 진행, 한국에 피해를 준 이란발 해킹에 대한 자세한 내막을 들었다. 현재까지 파악된 바로는 작년 중순 무렵부터 올해 8월까지 약 1년 동안 이란 해킹 그룹은 6개의 기업 및 조직을 목표 대상으로 삼고 사이버 공격을 감행했다. 공격을 받은 대상국가는 한국을 포함해 미국과 사우디아라비아다. 지금도 공격을 지속하고 있다. 사이버 보안업체 파이어아이와의 일문일답이다.

— APT33이라고 명명했는데, 이것에 대한 보다 더 자세한 설명을 해달라.

“APT는 지속가능형 사이버 공격으로 Advanced Persistent Threat의 약자다. 우리는 정부가 지원하는 해킹 그룹 중 타깃에 상당한 피해를 안기는 집단에 이러한 명칭을 부여한다. 우리가 최초로 찾아낸 집단은 APT1이라고 명명했다. 이 APT1은 중국의 사이버 부대 Unit 61398이다. APT28과 APT29는 러시아 해킹 그룹으로 지난 미국 대선에 영향을 준 해킹 집단이다. APT30은 중국 정부의 지원을 받아 동남아시아와 남아시아를 대상으로 10년 동안에 걸쳐 스파이 활동을 한 해킹 그룹이다. APT32는 베트남 정부의 지원을 받는 해킹 집단으로 주로 이웃 국가와 다국적 기업 등을 상대로 사이버 정보 수집을 자행해 온 집단이다.”

— 귀사(파이어아이)는 이란의 해킹 그룹에 우리의 정유사들이 해킹 공격을 받았음을 밝혀냈는데, 정확히 어떤 기업인지 말해줄 수 있나? 가령 국내에는 GS칼텍스, SK에너지, 현대오일뱅크 등이 있는데, 정확한 피해기업을 지목해 달라.

“우리는 피해를 당한 기업의 이름을 제공할 수 없으며, 이와 관련한 정보를 더 주는 것도 어렵다.”

— 귀사는 사이버 보안 분야의 전문기업으로서 이란이 대남 해킹 공격을 한 목적을 확인할 수 있나? 이란이 한국으로부터 얻는 이득이 무언가? 이란이 공격한 국가 중에는 미국도 있는데, 반미를 내세우는 이란이 한국이 미국의 동맹이라서 공격했다고 봐야 하나? 그렇다면 왜 일본이나 이스라엘같이 미국과 친분이 있는 국가는 공격하지 않았나.

“현재까지 우리가 파악한 바로는 최근 한국과 이란의 정유사끼리 파트너십 등을 체결했는데, 이와 관련된 정보를 더 알아내고자 공격한 것으로 보인다. 또한 사우디아라비아와 한국이 체결한 유사한 파트너십과 자신들이 체결한 협력관계의 차이점 등을 확인하려고 한 것으로 보인다. 이란은 이번 해킹의 대상으로 사우디아라비아도 정했는데, 사우디아라비아의 정유사들도 비슷한 이유로 공격을 받았다. 주변국과의 동일 분야 경쟁에서 우위를 점하고자 공격한 것으로 보인다. 현재 이란은 중동권에서 경쟁 산유국들보다 더 경쟁력 높은 위치를 점하고자 애쓰고 있다.”

이란 해커 그룹 가짜 인재채용 공고문으로 시스템 침투해

|

| 이란의 지도자, 하산 로하니(Hassan Rouhani). 사진=위키미디어 |

“2016년 중순부터 2017년 초까지 이란의 APT33은 미국의 항공업계를 공격했으며, 특히 이 중에서 사우디아라비아의 항공기업과 연관된 업체(지분소유기업)를 집중적으로 공격했다. 이와 동시에 한국의 정유 및 석유화학기업도 타깃으로 삼아 공격했으며, 특히 최근(5월부터)에는 사우디아라비아의 석유화학기업과 연관된 한국의 기업 등을 공격했다. 공격의 방법은 사우디아라비아 석유화학기업이 낸 기업공고문을 통해 침투했다. 해커 집단이 가짜로 기업채용 공고문을 제작하여 시스템으로 침투한 것이다.

현재까지 분석한 결과, 이란은 사우디아라비아의 군사적 항공 능력에 대한 정보를 뽑아내 이란의 항공 능력을 향상시키고자 했다. 더 나아가 사우디아라비아와의 군사 및 전략적인 관계 형성에 유리한 고지를 점하는 데 활용할 목적으로 공격한 것으로 보인다.”

파이어아이가 제시한 자료에 따르면, 이란 해커들이 만든 가짜 공고문은 매우 정교했으며, 이 공고문에 연결된 링크는 실제 미국 국방 관련 기업의 홈페이지와 유사한 홈페이지까지 만들어서 목표 대상이 악성코드 등에 감염되도록 유인했다고 한다. 또 피해기업 측에서도 이런 정교함 때문에 해킹 바이러스의 감염 이후에도 감염 사실을 인지하기 어렵다고 한다.

— 이란의 정부가 사이버 집단을 지원하면서 타국을 공격하고 있다. 이는 일종의 비대칭 전력으로 북한이 꾀하고 있는 전략과 같다. 북한의 영향을 받았다고 봐야 할까.

“이런 공격적인 사이버 능력을 보유한 국가는 자신들에게 유리한 비대칭 전력을 보유하고 있는 것으로 봐야 한다.”

파이어아이 측은 기자가 북한과의 연관성을 묻자 직접적인 답변 대신 우회적으로 비대칭 전력 중 사이버 능력은 무시할 수 없는 것이라고 답했으며, 이는 둘 간의 상호작용이 있을 가능성을 시사한 것으로 보인다.

— 이와 같은 공격을 예방하려면 어떻게 해야 하나? 조언을 해달라.

“공격의 타깃이 되면 어떤 조직이든지 강력한 보안 스탠스를 유지해야 한다. 제일 중요한 것은 모든 전산망을 2개로 구축하는 것이다(백업용). 또한 보안 관련 프로그램을 항시 업데이트하여 최상으로 유지하고 고성능의 사이버 탐지 능력을 보유하여 공격 전례가 없는 멀웨어까지도 걸러낼 수 있어야 한다. 절대로 단순하고 오래된 방화벽(firewall)이나 구형 안티바이러스 프로그램을 운영해서는 안 된다. 그럼에도 해킹에 뚫리는 것은 어쩔 수 없으며, 일단 뚫렸을 때 발 빠르고 효과적인 초동대처와 경험 많은 사이버팀에 문제를 의뢰할 것을 조언한다.”

— 지금 이 멀웨어가 심어진 기업의 컴퓨터 등은 향후 어떤 피해를 볼 수 있나? 아직까지는 정보 수집 활동만 하는 것으로 아는데, 공격을 감행하면 어떻게 되나? 전염성은 얼마나 되나?

“지금까지 확인하기에 APT33은 DROPSHOT(드롭샷)을 매개로 TURNEDUP(턴드업) 백도어를 전달했으며, 우리는 여러 개의 DROPSHOT을 샘플 중 셰이프시프트(SHAPESHIFT)로 드롭한 것도 확인했다. 이 SHAPESHIFT 멀웨어는 디스크를 삭제시키고 방대한 볼륨과 파일을 삭제할 수 있다. 그리고 앞서 언급한 DROPSHOT과 SHAPESHIFT 모두 프로그램이 페르시아어(Farsi)로 제작되었다. 페르시아어는 이란에서 가장 많이 사용하는 언어로 이 공격의 진원지가 이란임을 입증하는 중요한 증거 중 하나다.

아직까지 APT33의 SHAPESHIFT가 다른 파괴 작전(삭제 등을 통한 전산망 붕괴)을 시작한 것은 확인하지 못했다. 일단 이 해킹에서는 DROPSHOT 드롭퍼(dropper)만을 사용했다. 이 DROPSHOT을 다른 이란 내 해킹 집단과 공유했을 가능성도 있지만, 아직까지 확신할 만한 증거는 찾지 못했다.”

사이버 관계자들에 따르면 이란이 사용한 공격방식은 언제든지 공격자가 공격작전을 시작하면, 침투된 전산망의 정보를 모두 삭제시킬 수 있는 능력을 가졌다고 한다. 아직까지 정보 수집만 할 뿐 실제 전산망에 피해를 입히는 공격은 감행하지 않은 상태라는 것이다.

이란 입장에서는 더 많은 정보를 수집하려는 목적일 수도 있고, 특별히 획득하고자 하는 정보를 찾을 때까지 때를 기다리는지도 모른다.

북한의 대남 해킹과 이란의 사이버 대남 해킹 공통점 5가지

|

| 북한은 2014년 소니픽처스를 해킹한 바 있다. 소니픽처스 본사 건물. 사진=위키미디어 |

1. 공격 시각: 북한과 이란 모두 공격 시작을 새벽 4시로 정해…

소니픽처스를 공격한 북한의 멀웨어들은 해당 조직 내에서 활동을 시작한 시점이 새벽 4시경이었다. 당시 파일명 중 File:igfx trayex.exe라는 게 있는데 이 파일의 작동 시점은 2014년 11월 24일 새벽 4시11분08초였다.

파이어아이 측이 제공한 자료를 통해 확인해 본 결과, 이번 이란의 해킹 공격이 시작된 시점은 새벽 4시30분이다. 이는 국제시간(UTC) 기준으로 세팅된 공격 시각이었다. 또한 공격이 가장 빈번한 시점은 일요일이었으며, 그다음으로는 토요일이었다. 즉 대다수의 직원이 없는 주말을 기점으로 대부분의 공격이 시작된 것을 알 수 있다. 이미 다수의 심리학자는 인간의 경계심과 각성의 정도가 가장 떨어지는 시간을 새벽 4시 무렵이라고 밝힌 바 있다. 과거 6·25도 일요일 새벽 4시 무렵 시작되었다.

즉 이란이 공격 시점을 새벽 4시로 고른 것은 앞서 북한의 공격 방식의 성공사례 등을 참조했거나, 북한이 공격 시간대를 조언했을 가능성이 있다. 또한 이 시간대는 이란의 시간을 기준점으로 삼았다.

2. 공격의 언어: 북한 해킹은 한국어 프로그램, 이란도 이란의 페르시아어 사용해

2014년 북한의 소니픽처스 대미 해킹 당시 멀웨어 프로그램은 모두 한국어로 구성됐다. 실제 파일명 등에 Language pack resource section: Korean이 있었다.

이번 이란발 대남 공격도 이란에서 가장 많이 사용하는 언어인 페르시아어를 기반으로 프로그램이 짜였다는 점에서 북한의 사이버 공격 방식과 유사성을 가지고 있다. 모국어를 사용했다는 것은 이란 내에 북한이 양성한 사이버 부대처럼 이를 모티브로 한 이란의 사이버 부대 등이 있을 가능성을 시사한다. 즉 정부 지원하의 사이버 부대 등이 직접 해킹툴과 프로그램 등을 개발하고 있다는 방증이다.

3. 공격의 방식: 수년간 걸쳐 전산망 공격하는 APT 유형

이란이 자행한 공격이 단순히 1회성 공격이 아니라는 점이다. 한순간에 서버를 다운시키는 형태의 공격이 아니라, 오래전부터 침투하여 대상 조직을 염탐하고 공격한다는 것이다. 이는 앞서 소니픽처스의 공격과도 유사하다. 당시 만들어진 프로그램 가운데 가장 오래된 파일 중 하나는 2009년에 제작된 것도 있었다. 즉 수년간에 걸쳐서 공격을 진행하는 지속가능형 사이버 공격, APT 방식을 택했다는 점에서 이란은 북한의 사이버 해킹과 동일한 방법을 구사하고 있다.

4. 공격의 배후: 정부 지원형 프록시proxy공격

이미 북한은 사이버 부대가 있고, 그 능력이 세계 최강이라고 대외적으로 발표한 바 있다. 사이버 전사를 오랫동안 양성해 온 북한은 이미 세계 최고 수준의 사이버 능력을 가지고 있음이 알려졌다. 앞서 랜섬웨어 공격으로 북한은 전 세계 100여 개국 이상에 피해를 안긴 바 있다. 이처럼 전면전에서 승리가 어려운 국가는 비대칭 전력 양성에 노력하고 있다. 이란도 북한처럼 핵개발과 미사일 개발 등의 패턴을 보여왔기 때문에 새로운 비대칭 전력의 돌파구로 사이버 능력 향상에 노력을 하고 있을 가능성이 크다. 따라서 북한과의 협력을 통해 사이버 전력 양성 및 운용을 하고 있을 것으로 보인다. 북한은 앞선 여러 해킹 공격에서 라자루스 그룹(Lazarus Group)을 활용한 바 있다. 이번 이란의 공격도 직접적인 이란 정부의 개입을 피하기 위한 대리집단 형태라는 점에서 북한의 공격 형태와 닮았다.

5. 공격의 도구: 이미 북한과 이란은 사이버 해킹에 동일한 해킹툴 사용전례 있어

이번에 이란은 공개적으로 돌아다니는 NANOCORE, NETWIRE, ALFA Shell이라는 해킹툴을 다양하게 활용해 정부 지원 사실을 숨기려고 했다. 북한도 소니픽처스 공격 당시 이런 공개적으로 돌아다니는 해킹툴을 활용해 공격에 사용했다. 《뉴욕타임스》의 2014년 12월 17일 기사, “US said to find North Korea Ordered Cyberattack on Sony(미국 정부는 소니픽처스 사이버 공격이 북한의 지시임을 밝혔다)”에서도 이런 부분에 대해 언급했다.

“사이버 해커들은 시중에서 바로 사용이 가능한 상업용 해킹툴을 활용해 소니픽처스의 컴퓨터 데이터를 다 지웠다. 또한 그들(북한)은 앞서 두 차례의 사이버 공격에서 사용된 바 있는 해킹툴을 빌려와 공격을 감행했다. 이 중 하나는 2년 전(2012년) 사우디아라비아 공격에 사용된 해킹툴로 이란에서 광범위하게 사용하는 해킹툴이며, 다른 하나는 작년(2013년) 한국의 금융권과 다수의 언론사를 공격할 때 사용되었던 툴이다(the attackers used readily available commercial tools to wipe data off Sony’s machines. They also borrowed tools and techniques that had been used in at least two previous attacks, one in Saudi Arabia two years ago-widely attraibuted to Iran-and another last year in South Korea aimed at banks and media companies).”

2012년, 사우디아라비아의 정유기업과 미국 내 금융기관 여러 곳이 사이버 공격을 받은 바 있다. 당시 레온 페네타(Leon Penetta) 미 국방장관은 이란이 배후라고 지목하며, “우리는 현재 사이버상에서 진주만 공격을 당하는 지경(cyber-Pearl Harbor)”이라고 말한 바 있다.

|

| 사이버 보안업체 파이어아이(FireEye)의 홈페이지다. 사진=파이어아이 홈페이지 캡처 |

향후 국제사회는 이러한 이란의 대남 해킹에 대한 제재와 북한의 추가제재안에 손발이 묶인 북한을 대신해 행동해 줄 대리국가들에 대해서도 엄격한 제재를 가해야 할 것으로 보인다. 아직까지 유엔의 대북제재에서 북한의 사이버 분야에 대한 직접적인 제재는 미비한 상태다.

한편, 지난 10월 8일 과학기술정보방송통신위 소속 송희경 의원(자유한국당)이 과학기술정보통신부로부터 제출받은 국정감사 자료에 따르면 2013년부터 올해 8월까지 민간기업에 대한 사이버 공격이 4년 만에 3배가량 증가했다. 민간기업에 대한 사이버 공격량 증가에 따른 정부 주도의 대응책 마련이 시급하다.⊙